você escolheu um PF

Uma prática fundamental de segurança alimentar é a de higienizar nossas mãos, que dentro das redes sociais e e-mails equivale às configurações de segurança e privacidade, pois são uma camada importante antes de produzir e degustar tudo.

Para uma higiene que te proteja de verdade, não esqueça de passar por todas as etapas das configurações. Pense bem em quais informações suas estarão disponíveis para todes.

* Para esse passo você precisa estar logada, ou seja, ter entrado nas suas contas.

O uso de senhas seguras é a primeira mudança que devemos fazer em nossa reeducação alimentar, ops… em nossa reeducação digital! É o arroz das brasileiras e brasileiros.

Na hora de criar sua senha nada de usar informações e/ou dados pessoais que podem ser facilmente descobertos na internet, em dados vazados ou em nossas redes sociais, nada de datas de aniversário (nem sua e nem de ninguém), nada de nome de mãe, avó, animal ou balada preferida, palavras únicas e sequências de números são muito fáceis de serem descobertas e nunca utilize a mesma senha (ou com pequenas variações) para mais de um serviço ou login.

Mas não se desespera amigue, abaixo você vai saber tudo para trocá-las por senhas mais seguras!

“Mas como criar senhas seguras?” KFB, 61 anos.

Frases longas com espaços fazem ótimas senhas! E podemos aumentar a complexidade, mixando com gírias, dialetos e palavras de diferentes culturas. Para manter suas senhas seguras, crie o hábito de trocá-las com frequência ou sempre que souber que teve vazamentos de algum serviço que utiliza. Verifique aqui se teve algum vazamento associado a seus e-mails: https://monitor.firefox.com

“Socorro! É muita senha, eu não sei o que fazer!” LGM, 42 anos.

Calma miga, a vida digital exige criação de senhas para quase tudo, mas também nos trouxe uma excelente solução, o “gerenciador de senhas” que são aplicativos/programas/softwares, que nos ajudam a salvar e organizar todas as nossas senhas, num lugar só, e ainda cria senhas aleatórias <3. Recomendamos o KeepassXC, saiba mais na sessão Mão na Massa.

E o que não fazer?

– Senha é pessoal, nada de dividir sua senha com ninguém. Não? Nem pre date de confiança, nem para super amigue! NIN-GUÉM!

– Não abandone contas e e-mails antigos. Lembre-se de deletar/apagar os serviços antigos para não ter surpresas no futuro!

– Não salve as senhas no seu navegador! Se seu celular não estiver criptografado, em caso de furto, roubo ou apreensão, lembre-se que terão acesso a TODOS os seus serviços, TODOS!

Bora por a “Mão na Massa” e aumentar a segurança de suas senhas? Baixe o KeepassXC e aprenda a usá-lo aqui!

Achou que tinha acabado? Temos mais uma coisinha para acrescentar e ela se chama feijão! Arroz deve sempre vir junto de feijão, aqui no caso esse ingrediente é a verificação em duas etapas, já ouviu falar?

Devido a da quantidade de roubo/sequestro de redes sociais, mensageiros, contas e e-mail (com intenção de golpe financeiro ou perseguição/assédio online), foi criado um mecanismo extra de segurança para essas contas, para evitar que alguém se passe por você. Então além da senha que é algo que você (ou seu gerenciador de senhas) deve saber, a verificação em duas etapas de 2 fatores associa a sua conta algo que você deve possuir, ou seja é solicitado um código que chega via SMS, e-mail ou aplicativo no celular vinculado a conta. Habilite essa função em todos as contas e serviços que puder. Faça já e evite dor de cabeça!

Curiosidade: Todo ano é feito um ranking mundial das senhas mais usadas (e mais vazadas), se alguma senha sua for igual a uma dessas, é melhor mudar já! Aviso de amiga 😉

A “sustância” da nossa reeducação digital, vai ser navegação segura! São muitas as pessoas que navegam todo dia na internet, com maior ou menor tempo dedicada a essa tarefa.

Mas essa tarefa pode trazer brechas de segurança e prejudicar nossa existência livre e feliz online. Porém com alguns cuidados, atenção e a ajudinha de algumas extensões desses navegadores pode tornar esses cuidados bem mais simples.

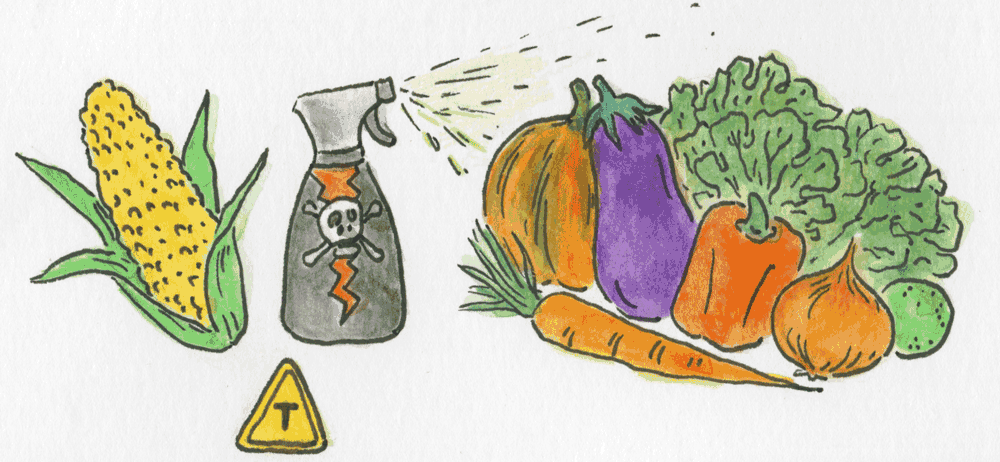

Quando a gente pensa em alimentação orgânica logo vem à mente, aaaaaahhhhh, mas é muito caro! Pois é, comprando no supermercado fica caro mesmo, mas assim como existem orgânicos a preços mais acessíveis, existem muitas formas de migrar e usar software livre…

A primeira comparação que a gente faz é em relação a diferença entre as facilidades irreais do supermercado versus as temporalidades e a agricultura familiar dos orgânicos. Ou seja, não é real e sustentável você comprar morangos o ano inteiro, as frutas e legumes têm épocas para serem produzidas e se você quiser comer de tudo o tempo todo, vai comer muito agrotóxico! Da mesma maneira os softwares livres são cultivados por uma comunidade de ativistas e desenvolvedores de forma colaborativa e sem fins lucrativos, logo não é justo compará-los a mesma lógica de produtividade dos softwares proprietários (no caso dos orgânicos, do supermercado!).

Isso não significa que eles sejam piores ou mais difíceis, significa que quando você se compromete a usá-los você precisa levar em consideração que está quebrando a lógica cliente e serviço e entrando num projeto onde a comunidade fala mais alto, assim como com os alimentos orgânicos. Mas vamos ao BEABÁ dos softwares livres:

O que é? Existem 4 liberdades que fazem um software livre:

As saladas são muito importantes para o funcionamento regulado do organismo, elas nos trazem vitaminas, proteínas e sais minerais fundamentais para nosso sistema imunológico. Aqui trataremos dos e-mails seguros com a mesma função, proteger a nós e aos serviços que nos cadastramos com eles.

Serviços “gratuitos”, fazem seu lucro vendendo os dados que fornecemos ao utilizar o serviço para terceiros. No caso, nós e nossos desejos, somos o produto.

Utilizar serviços de e-mail que sejam transparentes em relação ao uso dos nossos dados, que respeitem nossa privacidade e que trafeguem as informações embaralhadas (criptografadas) nas redes, é um pequeno grande passo. Sabemos que não é fácil trocar a praticidade de uma conta Google que já loga facilmente em tudo, mas isso tem consequências, se você não quer ter seus afetos e desejos capturados por grandes empresas que só visam aumentar os lucros, considere migrar para um dos serviços abaixo:

Churros é frito, cheio de gordura saturada, não muito saudável e, se comer demais, é capaz de dar azia. O churros é o Whatsapp do nosso cardápio. Desenvolvido sob a lógica de lucrar com nossos dados, pode compartilhar informações da sua conta e de como você usa o serviço com outras empresas do Facebook, inclusive para publicidade. Além disso, não criptografa nossas mensagens quando fazemos backup na nuvem. Mas é o app que todo mundo tem e, às vezes, é até de graça. Gostoso, né? Mas olha o colesterol. Então, se for difícil não cair na tentação, pelo menos, tenta comer com moderação!

Pudim de pão. Esse famoso truque pra usar pão amanhecido é como a criptografia do Telegram, assim, meio truqueira. Não é habilitada por padrão, só em chats secretos, aqueles que a gente abre com o cadeadinho, que são também a única maneira de usar autodestruição de mensagens. Mas nem criptografia, nem autodestruição estão disponíveis nos grupos, que ficam expostos a vazamentos. Até o software livre do Telegram é meia boca, livre só pela metade. Mas quem não gosta da variedade de stickers, gifs e bots que tem por lá? E, entre todos, é o único que deixa a gente se comunicar sem expor nosso número de telefone. Quem resiste ao pudim de pão da vó?

Doce de abóbora é mais elaborado que o pudim. O processo é manual desde descascar a abóbora até remexer por tempos o tacho, é muito cuidado e carinho na elaboração, além de ser mais saudável. Esse é o Signal, software livre, desenvolvido em comunidade, que tem a privacidade e segurança como principal valor. A criptografia é garantida em todo tipo de chat, você pode habilitar o reloginho de autodestruição em qualquer tipo de chat, só não tem sigilo de número telefônico.

Estes são serviços feitos e disponibilizados por uma comunidade de pessoas preocupadas em construir uma internet livre, e são destinados a pessoas, comunidades e organizações que se propõe a criar uma sociedade justa e livre de opressão, todos esses serviços tem um custo de manutenção, sempre contribua com a comunidade dos serviços que utiliza, sendo com dinheiro ou voluntariando-se.

Sal

Compartilhamento de arquivo

Share Riseup

limitado a arquivos de 50 MB. arquivos disponíveis por até 12h.

Salsinha

Salsinha

Videoconferência Jitsi

Chimamanda (Vedetas) e Jit.si

Coentro

Coentro

Videoconferência BigBlueButton

Angela (Vedetas) e BigBlueButton (apenas versão teste)

Pimenta calabresa

Pimenta calabresa

PAD ou bloco de anotações com edição colaborativa

Antonieta (Vedetas)

Riseup

Board, permite colocar imagens.

Alecrim

Alecrim

Planilha com edição colaborativa.

Ethercalc e Eveliyn (Vedetas)

Cominho

Cominho

VPN (virtual private network) – rede virtual privada, possibilita conectar a um serviço sem revelar seu IP verdadeiro

Riseup VPN

Colorau

Colorau

Limpeza de metadados

Systemli

arquivos até 128MB.

Páprica

Páprica

Armazenamento seguro de arquivos

Nextcloud (Systemli) e Mega

Uma importante medida de segurança é não guardar nada além do necessário. Acabamos por acumular informações nos nossos computadores e celulares, o que abre uma vulnerabilidade em caso de roubos, furtos e apreensões.

Tenha o hábito de apagar fotos, vídeos, mensagens e áudios, e caso precise guardar algo, opte por lugares mais seguros como nuvens criptografadas (Mega.nz e Nextcloud), ao invés de ficar carregando tudo por aí.

Aprenda a fazer a limpeza de dados no Android.

Quando queremos ter uma reserva de uma comida maravilhosa que estamos comendo podemos fazer uma quentinha e guardar para saborear novamente o mesmo sabor. Pode não ser a analogia perfeita, mas com nossos dados podemos ter um backup, ou seja, uma cópia de segurança de nossos dados.

Essa palavrinha em inglês, tira o nosso sono desde quando passamos a delegar ao computador o processamento e armazenamento de nossas informações importantes. São contatos, comunicações, e-mails, documentos, fotos, músicas, ou seja uma infinidade de dados. Porém é sempre possível acontecer um “problema” no meio do caminho, nosso computador, celular, HD (disco rígido), nuvem ou pendrive podem quebrar, podem ser roubados ou furtados, tomado por autoridades ou ainda podemos ser vítimas de algum ataque perdendo acesso ao conteúdo online ou até mesmo acesso aos arquivos de nossos dispositivos.

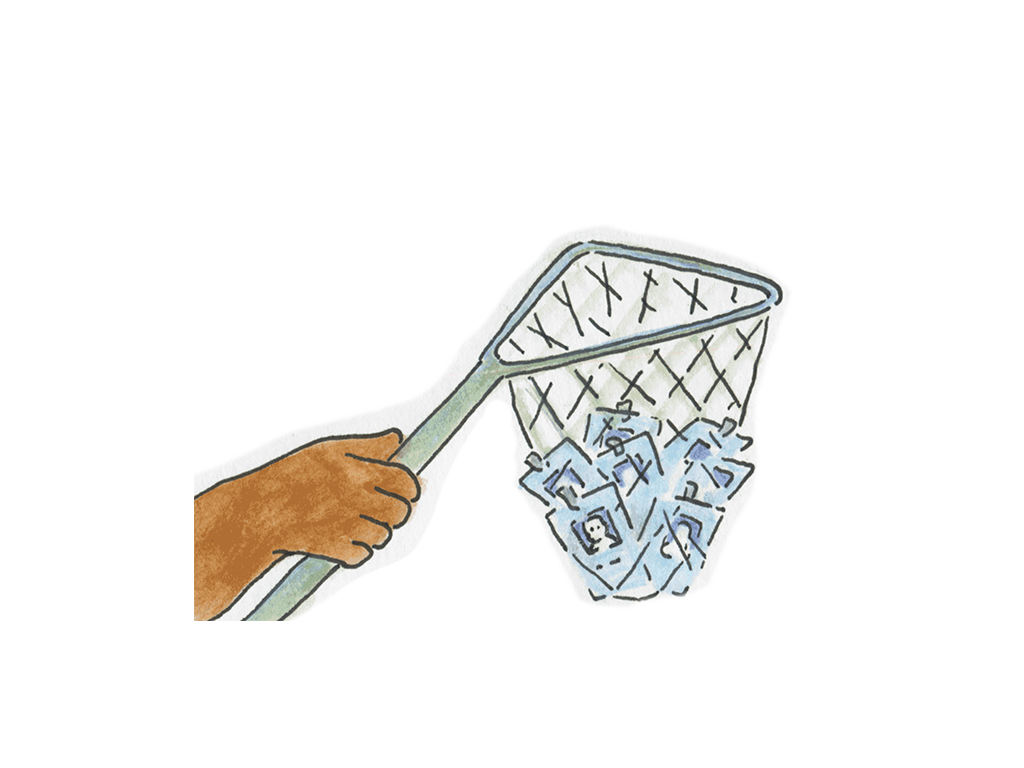

Cuidados com Phishing

Phishing é uma técnica de crime cibernético onde alguém finge ser um conhecido para manipular as pessoas e obter informações confidenciais.

Será que você percebe quando é alvo de phishing? Acesse https://phishingquiz.withgoogle.com/ e descubra.

vírus, malware, ransomware…

Nossa comida pode conter veneno (defensivos agrícolas) que são imperceptíveis aos olhos nus, também nossa navegação e comunicação na internet pode nos trazer riscos que a primeira vista também são invisíveis! Assim como na vida real, a internet não está livre de pessoas mal intencionadas e golpistas. Precisamos estar atentas e presentes em nossas ações online, para não sermos vítimas.

E o conhecimento é a chave! Mas o que são vírus? E como se dão os ataques?

Vírus ou Malware é um “programa mal-intencionado”, utilizado para causar dano a usuáries de computador ou celular. Ele é capaz de atuar de maneira bastante ampla, o que inclui:

Muita gente não consegue comer em paz se não postar alguma coisa e fazer um check-in nas redes! Mas precisamos mostrar para todo mundo além do que gostamos de comer, aonde estamos, o tempo todo?

Usar da ferramenta de check-in das redes sociais pode vulnerabilizar pessoas já expostas e fazer com que ameaças que estão no mundo digital possam virar físicas também, afinal, você estará dando de bandeja a sua localização para qualquer pessoa que tiver acesso ao seu perfil!

Além disso, uma vez que você deixa sua localização ligada para o sistema operacional do seu celular, o Google ou a Apple, isso faz com que nossos celulares virem um rastreador de bolso, deixando um rastro de onde estivemos o tempo todo! Por isso é sempre melhor deixar as configurações de localização desligadas, tanto as do telefone, quanto as de aplicativos como o Facebook, Twitter e Instagram!

Mais informações:

Rastreamento de Localização

Para pausar o histórico de localização da sua conta do Google